本文章主要测评了 ONES、Tower、Jira、Azure DevOps、GitLab、TAPD、Polarion ALM、IBM ELM 等研发管理系统,并用“流程、进度、协作、效能改进、开放拓展、端到端闭环、知识沉淀、质量测试治理”八个维度,帮你把正规研发管理系统选型从“凭感觉”变成“可验证”。

一、为什么要进行研发管理系统选型

首先我们需要达成一个共识:你要的不是一个更花哨的工具,而是一条更稳定的交付证据链。

我想先替很多项目经理说句实话:我们并不是天生爱“管控”,我们只是被现实反复教育过——没有证据链的协作,最后一定会变成情绪协作。

当组织规模变大、跨团队变多、合规要求变严,你需要的不再是“能列任务的工具”,而是一套能把 需求—计划—研发—测试—发布—反馈串成闭环、并把关键动作沉淀为可追溯记录的正规研发管理系统。

我对“正规研发管理系统”的判断很朴素,但非常好用——它至少要满足这三类能力:

- 闭环:需求/任务/缺陷/测试/发布之间能建立关联,回溯时能“顺藤摸瓜”。

- 治理:流程、权限、审批、准入门禁能固化在系统里,而不是靠人盯人。

- 可审计:关键动作有记录(谁在何时做了什么),数据口径可统一,能支撑复盘与合规检查。

换句话说:

它能否把关键流程写进系统规则,把关键证据留在系统里,并且在换人、扩团队、审计检查时依然站得住?

二、研发管理系统测评框架与结论速览

这一章你可以得到一个“可复用的选型框架”:把你团队的痛点,映射成可对比的能力维度。

2.1 怎么评:8 个维度 + 2 条“正规门槛”

8 个维度(你真正会用到的能力)

- 流程:工作流、模板、审批、状态机

- 进度:迭代/里程碑/甘特/依赖/跨团队计划

- 协作:评审、通知、跨角色协同、信息透明

- 效能改进:吞吐、周期、瓶颈、趋势、度量口径

- 开放拓展:API、Webhook、SSO、集成、二开治理

- 端到端闭环:需求到交付的关联与追溯

- 知识沉淀:文档结构化、关联、复用、权限

- 质量测试治理:测试计划、用例、缺陷、准入门禁

2 条“正规门槛”(很多团队会忽略,但最后一定会补课)

- 安全与合规:权限、审计、加密、合规资质与机制

- 可运维性:组织级配置治理、字段口径统一、可扩展成本

2.2 研发管理系统测评速览:主力 5 款 + 补位 3 款

我把测评的工具拆成两个部分,这样你读起来更清楚。

主力选型池(更通用,适配面更广)

- ONES:一体化研发管理平台(项目/测试/知识/效能/自动化/账号目录等)

- Jira:敏捷流程表达与规模化规划强(Advanced Roadmaps)

- Azure DevOps:计划+代码+流水线+测试一体(Boards/Repos/Pipelines/Test Plans/Artifacts)

- GitLab:以 CI/CD 流水线为骨架的一体化协作(Issue boards/Epics/Pipelines)

- TAPD:流程标准化+度量+开放平台(Open API/Webhook/OAuth)

补位候选(适合更具体的组织形态)

- Tower:轻量协作与进度可视化强(甘特/依赖/知识库权限)

- Polarion ALM:强追溯与合规工程治理(ISO 26262/IEC 61508 场景)

- IBM ELM:复杂系统工程“system of record”式治理组合

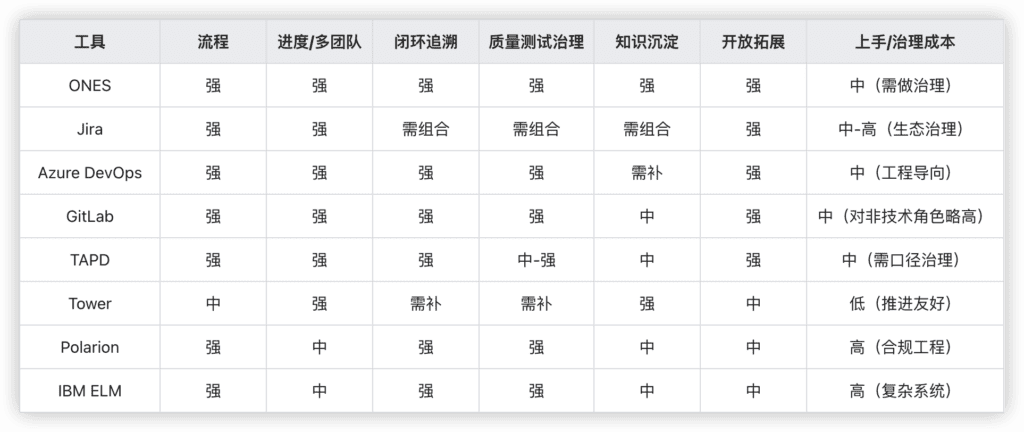

2.3 快速对比矩阵(便于收藏/对照/参考)

说明:强/中/需补是站在“开箱即用 + 常见落地成本”综合判断;实际取决于你们的治理投入。

三、分层深评:8 款工具逐一测评(项目经理视角)

这一章我会详细介绍各款研发管理系统的功能,包括它擅长解决什么、对什么无能为力、你试点时该验证什么。

3.1 ONES:一体化研发管理平台,擅长把闭环与证据链落到同一套体系里

一句话结论:ONES 的优势在于端到端闭环 + 质量测试治理 + 知识沉淀能在同一平台里相互关联,更适合做一套可持续的正规研发管理系统底盘。

判断题(快速自测)

- ✅ 如果你经常被问“这个需求改过几次、谁批的、影响了哪些测试与发布”,你需要的是 ONES 这类“证据链底盘”。

- ⚠️ 如果你团队只有十来个人、流程还没定型、只想先把推进跑顺,可能会觉得它“能力太全、治理先行”。

ONES 关键信息一览

- 核心定位:一体化研发管理平台(项目/测试/知识/效能/自动化等)

- 典型闭环:需求 → 迭代 → 任务 → 测试用例/缺陷 → 发布 → 复盘沉淀

- 适用规模:20 人以上、多团队多项目并行更显价值

- 关键能力强项:流程治理、闭环追溯、测试治理、知识沉淀、效能度量

- 开放能力:支持 Webhook 外部事件通知(集成/消息推送)

- 合规要点:提供多项安全与合规认证/机制披露(等保三级、ISO 等)

- 落地关键:先做“最小流程”试点,再扩展治理面

核心功能

ONES 支持一个平台实现端到端的软件研发管理,覆盖流程管理、进度管理、团队协作、效能改进、开放拓展等,并拥有 Project、TestCase、Wiki 等应用模块。这类一体化的价值在于:当需求、任务、缺陷、测试与知识放在同一套对象体系里,关联关系成为默认能力——复盘不再靠“问人”,而靠“顺着链路查证据”。

适用场景(什么团队用它更划算)

- 多团队多项目并行:需要统一流程语言与数据口径

- 质量/合规压力上升:需要审计、权限、追溯与制度化门禁

- 希望知识与过程绑定:避免“知识在文档里、过程在工具里”两套世界

优势亮点

- 安全与合规底盘更完整:ONES 的安全与合规页面披露了传输加密、数据备份等安全措施,以及等保三级、ISO 等多项资质与机制。对很多企业来说,这不是加分项,是入场券。

- 一体化让闭环更自然:减少在多个系统间对齐字段/状态/责任人的成本(这也是很多团队后期“治理崩盘”的根源)。

局限与使用体验(提前提醒)

- 它不是“装上就变好”:一体化平台需要你做一部分组织工作:字段口径、流程模板、角色权限、看板规范。否则系统会被用成“更复杂的任务列表”。

- 小团队可能觉得配置项多:建议用“最小流程”试点——先固化 3 个关键流程:需求变更、缺陷关闭、发布准入,再逐步扩展。

3.2 Tower:推进效率很“顺手”,适合把协作与进度先跑实

一句话结论:如果你的核心诉求是“少内耗、快推进、进度可视化”,Tower 的优势是上手快、甘特与依赖清晰,适合作为推进型协作底盘。

判断题

- ✅ 如果你团队最大的问题是“谁在做什么、什么时候交付、依赖卡在哪”,Tower 往往能很快见效。

- ⚠️ 如果你要做审计级追溯与深度测试治理,它更像协作层,需要外部体系补齐。

Tower 关键信息一览

- 核心定位:任务协作 + 项目推进 + 多视图进度管理

- 关键能力:甘特图(时间线)支持直观展示任务时间与依赖关系

- 知识沉淀:知识库有权限限制,支持团队/个人/自定义知识库

- 适用规模:中小团队、跨职能项目、推进为主

- 典型用法:把依赖、关键路径、交付节奏“可视化”,降低沟通成本

研发管理能力(PM 视角)

Tower 的甘特(时间线)作为一种任务视图类型,适合任务跨度较大、依赖较多的项目;它强调在时间线上展示计划安排与依赖关系。对 PM 来说,它解决的是“推进透明度”的问题:把口头依赖变成可视依赖,让风险更早浮出水面。在知识沉淀上,Tower 的知识库不仅能沉淀内容,还强调权限隔离与不同类型知识库的划分(团队/个人/自定义),更适合作为“项目推进规则与交付物入口”的收口点。

局限与使用体验

它在“推进与协作”上很顺,但在“端到端闭环(需求—代码—测试—发布)”与“质量测试治理”方面通常需要外部工具链支撑——这不是缺点,而是定位决定的边界:推进层很强,不一定做治理底座。

3.3 Jira:流程表达与规模化规划强,依赖生态组合

一句话结论:Jira 很适合把敏捷流程讲清楚、把计划看得见;但要成为完整的正规研发管理系统,通常要通过生态组合补齐测试、知识与工程链路,并做好治理。

判断题

- ✅ 如果你正在做规模化敏捷,想要“流程可表达、规划可视化”,Jira 是常见选择。

- ⚠️ 如果你没有平台治理能力(字段/权限/插件/集成),后期最容易被“系统碎片化”拖累。

Jira 关键信息一览

- 核心定位:敏捷工作管理 + 流程表达 + 规划(Roadmaps)

- 规划亮点:Advanced Roadmaps 面向高级规划体验与最佳实践

- 合规参考:Atlassian 提供 SOC2 相关合规资源说明

- 典型风险:插件堆叠、字段口径不统一导致数据失真

研发管理能力

当 backlog 规模扩大时,纯看板的第一列会变得难以管理,因此 Jira 会提供更适合规划的 backlog 视角(如 Kanban backlog 的说明)。而在跨团队规划上,Advanced Roadmaps 的定位就是“高级规划”的关键概念与最佳实践指南,这对需要季度/多团队路线图的组织很关键。但 Jira 的“正规”很大程度来自治理能力:当你依赖生态补齐测试与知识沉淀时,治理成本会成为长期成本(字段口径、权限模型、集成质量、数据一致性)。

3.4 Azure DevOps:工程链路一体化完整

一句话结论:如果你们重视工程实践(代码、流水线、测试门禁、发布节奏),Azure DevOps 的优势是“计划—开发—测试—交付”在同一体系里,证据链天然更完整。

判断题

- ✅ 如果你们经常卡在“测试没跟上、发布不可控、交付证据不完整”,Azure DevOps 往往能把工程闭环做扎实。

- ⚠️ 如果你们更痛的是“跨部门协作与知识沉淀”,需要额外设计知识入口与协作规范。

Azure DevOps 关键信息一览

- 核心定位:集成式 DevOps 平台(Boards/Repos/Pipelines/Test Plans/Artifacts)

- 多团队规划:Delivery Plans 可视化多个团队交付与依赖

- 安全要点:微软保证底层云基础设施安全,但组织需要自行配置 Azure DevOps 安全设置

- 适用规模:工程化成熟团队、中大型组织的交付治理

研发管理能力(把“该发生的事”写进系统)

Azure DevOps 文档按模块清晰列出 Boards、Repos、Pipelines、Test Plans、Artifacts 等,这意味着它天然适合做“端到端闭环”:工作项能向下关联代码、构建、测试与部署结果。

Delivery Plans 则用于可视化多个团队的计划交付物与日程,并支持互动式调整与自定义视图,对 PMO/项目群管理尤为友好。在安全与合规层面,官方明确指出:微软保证底层基础设施安全,但你需要负责在 Azure DevOps 内配置安全以对抗威胁与漏洞——这句话值得写进你的实施计划里。

3.5 GitLab:适合把 DevSecOps 的“规则”写进日常

一句话结论:GitLab 的核心优势是把“讨论、计划、交付动作”尽量放进同一平台,并让规则在 CI/CD 流水线里执行;它更适合工程文化成熟、愿意用门禁治理质量的团队。

判断题

- ✅ 如果你们想把“质量门禁/安全扫描/发布流程”做成自动化规则,GitLab 是典型路线。

- ⚠️ 如果业务/非技术角色参与很深,需要额外做好需求语言、评审节奏与可读性入口,否则协作会被“工具语言”卡住。

GitLab 关键信息一览

- 核心定位:一体化协作(Issue boards/Epics)+ CI/CD pipelines

- 协作可视化:Issue boards 以卡片/列表组织问题,支持拖拽流转,适配 Scrum/Kanban

- 长周期目标:Epics 用于跨迭代协调与长期目标跟踪

- 交付骨架:Pipelines 用 YAML 定义作业/阶段与配置

3.6 TAPD

一句话结论:TAPD 的优势在于开放平台与扩展能力清晰(Open API/Webhook/OAuth 等),适合希望在组织层面统一流程口径、又允许团队差异化落地的场景。

判断题

- ✅ 如果你们要做“流程标准化 + 度量统一 + 与办公/研发工具链打通”,TAPD 的开放平台会很关键。

- ⚠️ 如果你们没有字段口径治理与流程责任人,系统很容易被用成“填报工具”。

TAPD 关键信息一览

- 核心定位:研发协作平台 + 开放平台生态

- 开放能力:Open API、Webhook 事件订阅、OAuth 等

- 适用规模:中大型团队、流程/度量治理诉求强

- 典型价值:降低跨系统协作成本,把“触发条件+执行动作”规则化

3.7 Polarion ALM:强追溯与合规工程治理,适合“审计级证据链”

一句话结论:当你必须证明合规(而不只是“我们做过”),Polarion 的价值在于把需求/变更/测试用例放在统一平台里,强化追溯与证据链。

Polarion ALM 关键信息一览

- 核心定位:合规工程/系统工程的 ALM 治理平台

- 证据链亮点:需求管理 + 变更管理 + 测试用例管理一体,强调追溯管理效率与合规证明(案例提到 ISO 26262/IEC 61508)

- 适用场景:强监管行业、复杂系统、多供应商协作

- 落地提醒:实施与治理成本高,需成熟流程与明确角色责任

3.8 IBM ELM:强调跨工件治理与协作

一句话结论:IBM ELM 更像工程系统记录(system of record)的组合式治理平台,适合把需求、计划、变更、质量治理放在一套可追溯体系里。

IBM ELM 关键信息一览

- 核心定位:复杂产品/系统工程的端到端工程治理方案

- 平台定位:管理需求、计划项目、跟踪变更、管理质量的一体化平台(system of record)

- 适用场景:高复杂度、多版本并行、审计严格

- 落地成本:高(流程与组织变更成本同样高)

四、怎么选:把“系统选型”变成可验证的决策

4.1 先按组织形态分层:别拿“航母需求”选“快艇工具”

- 推进型协作(小中团队/跨职能):先把信息透明与依赖可视做起来,Tower 更容易快速起效。

- 治理型协作(多团队并行/质量压力上升):更需要统一流程口径、沉淀数据与证据链的正规研发管理系统底座,ONES 更贴合“长期治理”路线。

- 工程闭环驱动(DevOps/门禁/交付确定性):Azure DevOps/GitLab 更适合以工程链路为骨架,把规则写进流水线与测试治理。

- 强监管/强追溯(审计级证据链):Polarion/IBM ELM 属于合规与系统工程的重型底座。

4.2 选型时,把 3 个“隐形成本”摆到台面上(这是多数团队踩坑点)

- 流程迁移成本:系统能配 ≠ 团队愿意改。评估“改多少流程换来多少确定性”。

- 治理成本:生态越大越要治理(字段、权限、口径、集成),否则数据会失真。

- 数据质量成本:效能改进不是报表,是可信过程数据。谁负责口径?谁纠偏?谁做审计?

4.3 PM 可直接照做的“3 步试点法”(让选型不靠拍脑袋)

第 1 步:选一个“价值链完整”的试点项目

最好包含需求评审、开发、测试、发布——哪怕范围小,也能验证闭环。

第 2 步:先固化 3 条关键流程(正规研发管理系统的最小闭环)

- 需求变更:谁提、谁批、如何留痕

- 缺陷关闭:关闭标准、回归责任、证据链接

- 发布准入:门禁条件、例外机制、审批链

第 3 步:用 4 类指标验收(建议写进试点复盘模板)

- 吞吐(Throughput):每迭代交付量是否更稳定

- 周期(Lead time / Cycle time):从需求确认到上线是否更可预测

- 返工(Rework):回滚/紧急缺陷/返工占比是否下降

- 缺陷泄漏(Defect leakage):上线后缺陷占比是否下降,门禁是否真正执行

这 3 步的意义是:你不是在“选工具”,你是在验证这套正规研发管理系统能否承载你们的真实工作方式。

工具是放大器:方法匹配,它放大秩序;方法不匹配,它放大混乱。真正的成熟,不是工具更贵,而是团队能用一套系统,把“怎么做事”讲清楚、把“做过什么”留得住、把“怎么变好”看得见。愿你选到的不是“看起来最强”的那套,而是能让团队更少内耗、更可预期交付、更安心复盘的那套正规研发管理系统与方法组合。